Ingeniería, Seguridad informática, Seguridad de la información, CONTROL DE ACCESO, Seguridad de datos, Certificación, Guardia de seguridad, Ciberataque, control de acceso, proceso de dar un título, circulo png | PNGWing

Control De Acceso, Concepto Del Vector De La Seguridad Informática Ilustración del Vector - Ilustración de vector, control: 79013764

Seguridad de alarmas y sistemas. Iconos de la computadora. Seguridad informática., electrónica, seguridad de casa, control de acceso png | PNGWing

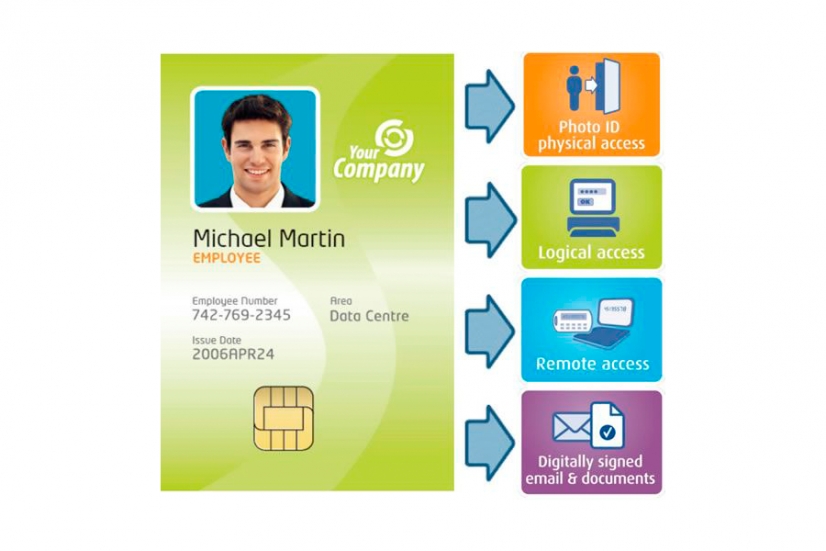

La adaptabilidad de los sistemas de control de acceso como elemento clave para garantizar la seguridad del sistema a largo plazo | Trablisa Integrated Security